- Регистрация

- 01.08.25

- Сообщения

- 1,073

- Реакции

- 626

История с DSLRoot всколыхнула сообщество кибербезопасности, когда на Reddit появился пост пользователя под ником Sacapoopie, представившегося сотрудником Национальной гвардии США с доступом к секретным данным. Он рассказал, что уже несколько лет получает по $250 в месяц от компании DSLRoot за то, что у него дома подключены два ноутбука к отдельной линии DSL. По его словам, оборудование подключено изолированно от домашнего интернета, которым семья пользуется через Starlink.

Многие участники обсуждения отнеслись к этому с недоверием, не поверив, что человек с допуском уровня TS/SCI согласился установить подозрительные устройства в своём доме. Однако Sacapoopie настаивал, что оборудование выглядит как обычные ноутбуки с предустановленным софтом, который запускает несколько консольных окон и устанавливает неизвестные соединения. Он уточнил, что познакомился с компанией около 5 лет назад через рекламу в соцсетях и с тех пор контактировал только с «техником» из DSLRoot для решения проблем с подключением.

Компания DSLRoot в ответ на запросы заявила, что действует прозрачно и работает с так называемыми «региональными агентами» в США, добровольно предоставляющими интернет-каналы. Представители уверяют, что следят за активностью и запрещают незаконное использование своих прокси . По их словам, они не знали, что речь идёт о военном, и отметили, что сотрудничать готовы с любым жителем США, будь то пенсионерка или студент.

DSLRoot возникла в 2012 году на форумах вроде BlackHatWorld и рекламировалась как сервис «резидентских прокси» под брендами DSLRoot и GlobalSolutions. Компания зарегистрирована на Багамах, но её корни уходят в Восточную Европу и Россию. Суть бизнеса проста: жители США за вознаграждение устанавливают у себя оборудование, а клиенты из других стран получают доступ к их IP-адресам как к выделенным прокси . Цена аренды — около $190 в месяц за полный доступ ко всем узлам сети.

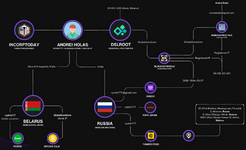

Расследования показывают, что за DSLRoot стоят аккаунты с длинной историей на форумах для «чёрных оптимизаторов» и связанных с ними сервисов. Среди упомянутых адресов фигурируют instantvirtualcreditcards[.]com, incorptoday[.]com, dslroot[.]com и десятки других, используемых в схемах с виртуальными картами и регистрацией фиктивных компаний в США. В ряде случаев это сопровождалось предложением «без вопросов» открыть розничные счета в американских банках.

Имя, которое всплывает в связке с проектом, — Андрей Холас, уроженец Белоруссии, ранее проживавший в Алабаме и Москве. Его дата рождения совпадает с указанной в профилях GlobalSolutions. Связанные с ним аккаунты на форумах и соцсетях также упоминали затруднения с получением американских виз и участие в различных онлайн-проектах.

DSLRoot унаследовал и методы старого «USProxyKing», известного на BlackHatWorld по схемам с платными установками вредоносных программ . Он платил за распространение рекламного вредоносного ПО, превращавшего заражённые ПК в прокси, а затем продавал доступ к ним сторонним игрокам. Таким образом формировались так называемые «законные ботнеты» — сети из тысяч машин, фактически сдающих свой трафик в аренду.

Сегодня рынок изменился, и конкуренция со стороны десятков аналогичных сервисов снизила активность DSLRoot. По данным Infrawatch, сеть насчитывает менее 300 узлов, преимущественно на провайдерах CenturyLink и Frontier. Анализ установщика показал, что софт обращается к proxysource[.]net, где рекламируются услуги по обходу ограничений на публикацию объявлений, например на Craigslist. Более того, код способен управлять роутерами разных брендов с использованием жёстко прописанных паролей и уязвимостей, а также сканировать ближайшие Wi-Fi сети.

Несмотря на заявления о прозрачности, факты указывают на долгую связь DSLRoot с теневыми форумами, инструментами для анонимных платежей и схемами обхода ограничений. Случай с пользователем Reddit показал, что даже люди с высоким уровнем допуска могут пренебречь базовой осторожностью ради дополнительного дохода. А подобные «юридически оформленные ботнеты » остаются привлекательными как для серых рекламных схем, так и для более опасных игроков, включая APT-группировки, использующие чужие соединения для атак и прикрытия своей активности.

• Source: Для просмотра ссылки Войдиили Зарегистрируйся

• Source: Для просмотра ссылки Войдиили Зарегистрируйся

Многие участники обсуждения отнеслись к этому с недоверием, не поверив, что человек с допуском уровня TS/SCI согласился установить подозрительные устройства в своём доме. Однако Sacapoopie настаивал, что оборудование выглядит как обычные ноутбуки с предустановленным софтом, который запускает несколько консольных окон и устанавливает неизвестные соединения. Он уточнил, что познакомился с компанией около 5 лет назад через рекламу в соцсетях и с тех пор контактировал только с «техником» из DSLRoot для решения проблем с подключением.

Компания DSLRoot в ответ на запросы заявила, что действует прозрачно и работает с так называемыми «региональными агентами» в США, добровольно предоставляющими интернет-каналы. Представители уверяют, что следят за активностью и запрещают незаконное использование своих прокси . По их словам, они не знали, что речь идёт о военном, и отметили, что сотрудничать готовы с любым жителем США, будь то пенсионерка или студент.

DSLRoot возникла в 2012 году на форумах вроде BlackHatWorld и рекламировалась как сервис «резидентских прокси» под брендами DSLRoot и GlobalSolutions. Компания зарегистрирована на Багамах, но её корни уходят в Восточную Европу и Россию. Суть бизнеса проста: жители США за вознаграждение устанавливают у себя оборудование, а клиенты из других стран получают доступ к их IP-адресам как к выделенным прокси . Цена аренды — около $190 в месяц за полный доступ ко всем узлам сети.

Расследования показывают, что за DSLRoot стоят аккаунты с длинной историей на форумах для «чёрных оптимизаторов» и связанных с ними сервисов. Среди упомянутых адресов фигурируют instantvirtualcreditcards[.]com, incorptoday[.]com, dslroot[.]com и десятки других, используемых в схемах с виртуальными картами и регистрацией фиктивных компаний в США. В ряде случаев это сопровождалось предложением «без вопросов» открыть розничные счета в американских банках.

Имя, которое всплывает в связке с проектом, — Андрей Холас, уроженец Белоруссии, ранее проживавший в Алабаме и Москве. Его дата рождения совпадает с указанной в профилях GlobalSolutions. Связанные с ним аккаунты на форумах и соцсетях также упоминали затруднения с получением американских виз и участие в различных онлайн-проектах.

DSLRoot унаследовал и методы старого «USProxyKing», известного на BlackHatWorld по схемам с платными установками вредоносных программ . Он платил за распространение рекламного вредоносного ПО, превращавшего заражённые ПК в прокси, а затем продавал доступ к ним сторонним игрокам. Таким образом формировались так называемые «законные ботнеты» — сети из тысяч машин, фактически сдающих свой трафик в аренду.

Сегодня рынок изменился, и конкуренция со стороны десятков аналогичных сервисов снизила активность DSLRoot. По данным Infrawatch, сеть насчитывает менее 300 узлов, преимущественно на провайдерах CenturyLink и Frontier. Анализ установщика показал, что софт обращается к proxysource[.]net, где рекламируются услуги по обходу ограничений на публикацию объявлений, например на Craigslist. Более того, код способен управлять роутерами разных брендов с использованием жёстко прописанных паролей и уязвимостей, а также сканировать ближайшие Wi-Fi сети.

Несмотря на заявления о прозрачности, факты указывают на долгую связь DSLRoot с теневыми форумами, инструментами для анонимных платежей и схемами обхода ограничений. Случай с пользователем Reddit показал, что даже люди с высоким уровнем допуска могут пренебречь базовой осторожностью ради дополнительного дохода. А подобные «юридически оформленные ботнеты » остаются привлекательными как для серых рекламных схем, так и для более опасных игроков, включая APT-группировки, использующие чужие соединения для атак и прикрытия своей активности.

• Source: Для просмотра ссылки Войди

• Source: Для просмотра ссылки Войди

8 августа 2025 года один из пользователей опубликовал на общедоступном форуме вопрос о хостинге для DSLRoot, провайдера резидентных прокси-серверов. С высокой долей вероятности можно утверждать, что автор вопроса — военнослужащий Национальной гвардии ВВС США из Огайо, приписанный к подразделению киберопераций, который по незнанию разместил у себя дома инфраструктуру, контролируемую иностранными лицами.

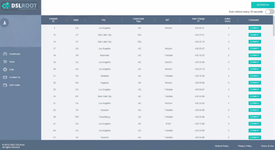

В отличие от обычных провайдеров, которые масштабируются с помощью мобильных SDK, DSLRoot устанавливает специализированное оборудование в жилых домах в США, обеспечивая постоянный управляемый доступ к домашним сетям в США. Сеть в основном использует IP-адреса от CenturyLink (Lumen) и Frontier.

Согласно результатам атрибутивного анализа, оператор является гражданином Беларуси и проживает в Минске и Москве. По оценкам, DSLRoot управляет примерно 300 активными аппаратными устройствами в более чем 20 штатах США. Присутствие оператора в Беларуси и Москве является важным географическим фактором, учитывая использование резидентных прокси-серверов в США.

Технический анализ показывает, что специализированное программное обеспечение DSLRoot обеспечивает автоматизированное удаленное управление потребительскими модемами (ARRIS/Motorola, Belkin, D-Link, ASUS) и устройствами на базе Android через ADB, позволяя менять IP-адреса и контролировать подключение. Сеть работает без аутентификации, что позволяет клиентам анонимно направлять трафик через американские резидентные IP-адреса.

Операторы также предоставляют сопутствующие услуги, в том числе выпуск виртуальных кредитных карт и регистрацию компаний, ориентируясь как на англоязычный, так и на русскоязычный рынок.

В конце этого поста мы приводим список IP-адресов, связанных с прокси-серверами DSLRoot, для справки и исследовательских целей.

Анализ

DSLRoot рекламируется на BlackHatWorld пользователем под псевдонимом GlobalSolutions, который предлагает на продажу физические ADSL-прокси для жилых помещений. Компания, вероятно, начала свою деятельность в 2012 году и использует домен dslroot[.]com, предлагая поддержку через Telegram. Корпоративная структура и местонахождение компании не разглашаются.

Сервис охватывает более 20 штатов США, включая такие крупные регионы, как Восточное побережье, Западное побережье и Средний Запад. Стоимость неограниченного доступа ко всем локациям составляет 190 долларов в месяц, со скидкой — 990 долларов за шесть месяцев и 1750 долларов за годовую подписку.

После входа в систему пользователю открывается панель управления, на которой отображаются штат, город и количество активных пользователей, в данный момент использующих устройство. Панель управления показана на рисунке 1.

Первоначальные выводы

Первоначальный анализ общедоступной панели управления DSLRoot показал наличие открытого статического IP-адреса 93.125.1[.]209 (AS 50590, PE NETBERRY), привязанного к Минску, Беларусь.

На открытом белорусском IP-адресе размещен домен shdwsl[.]com, который ведет непосредственно на 93.125.1[.]209.

Анализ сопутствующей инфраструктуры показал, что субдомен разрешается в адрес 185.251.38[.]102, на котором размещены simple-proxies[.]com. С высокой долей вероятности можно предположить, что этот вторичный домен когда-то был частью другой прокси-службы, принадлежавшей той же организации.

Анализ инфраструктуры позволил получить первоначальные данные, которые послужили поводом для более глубокого изучения фактической операционной структуры DSLRoot и бенефициарных владельцев, что в конечном итоге привело к установлению авторства, подробно описанному в последующих разделах.

Мир черной шляпы

BlackHatWorld (BHW) — это онлайн-форум, специализирующийся на альтернативных методах поисковой оптимизации и интернет-маркетинга. На платформе представлен обширный рынок резидентных прокси для пользователей, которым они нужны. DSLRoot рекламируется на BHW под аккаунтом GlobalSolutions.

Учетная запись BHW GlobalSolutions была зарегистрирована с использованием адреса электронной почты prepaidsolutions[@]yahoo.com, даты рождения 03.07.1984, с IP-адреса 66.199.231[.]251 (AS 15149, EZZI-101-BGP, «Ezzie») — провайдера, за которым давно и документально подтверждена история рассылки спама и других интересных действий.

В ходе дальнейшего расследования была обнаружена связанная учетная запись на форумах WebHostingTalk с именем пользователя GlobalSolutions и адресом электронной почты incorptoday[@]gmail.com, зарегистрированная с того же IP-адреса 66.199.231[.]251. Общая инфраструктура и совпадение имен пользователей на обеих платформах указывают на связь между учетными записями.

Индивидуальная Атрибуция

В ходе расследования был с высокой долей вероятности установлен адрес электронной почты incorptoday[@]gmail.com, принадлежащий физическому лицу, идентифицированному как Андрей Холас (он же Андре Холас, Андрей Голас) (Andrei Holas (a.k.a. Andre Holas, Andrei Golas)). Несколько источников OSINT подтверждают, что Андрей Холас использует дату своего рождения **/03/1984 на всех платформах, что соответствует данным регистрации GlobalSolutions, а также нескольким связанным доменам:

Код:

andreigolos[.]com

dslbay[.]com

rdslpro[.]com

виртуальные карты[.]biz

cardnow[.]ruСопоставление персональных данных из независимых OSINT-источников убедительно доказывает связь личности GlobalSolutions с Андреем Холасом. На рисунке 2 представлен обзор связей с DSLRoot и другими сервисами.

Андрей Холас работает под псевдонимом ryzhik777, образованным от русского слова «рыжик», означающего «имбирь», и использует соответствующий адрес электронной почты ryzhik777@gmail.com.

Согласно данным OSINT, псевдоним Andrei Holas (на кириллице: Голос Андрей) принадлежит оператору. Регистрация аккаунтов на российском стриминговом сервисе START под этим псевдонимом осуществляется с IP-адреса 46.56.202[.]82, геолоцированного в Минске, Беларусь.

В записях о доставке еды из «Яндекс Еды» указано несколько заказов по адресу: Москва, Большой Афанасьевский переулок, 35-37с4, 119019, с параллельной регистрацией аккаунта в Papa Johns, что указывает на постоянное проживание в российской столице. Частота заказов на доставку по одному и тому же адресу говорит о том, что человек живет там постоянно, а не время от времени.

Параллельно с этим в Беларуси были зафиксированы случаи доставки еды по адресам в Минске, в том числе по адресу: Минск, улица Якуба Коласа, 59к2, 220113, Беларусь.

Кроме того, многочисленные регистрации курьерских служб в России и других странах свидетельствуют об активной коммерческой деятельности, связанной с грузоперевозками.

Судя по регулярным доставкам еды по одним и тем же адресам в Москве и Минске, Холас постоянно проживает в обоих городах, проводя много времени в каждом из них.

Эволюция инфраструктуры

DSLRoot и его оператор имеют обширное присутствие в интернете в различных сферах бизнеса. В их портфолио входят различные бренды резидентных прокси, сервисы виртуальных кредитных карт (VCC) и компании по регистрации юридических лиц, такие как incorptoday[.]com, которые связаны с ранее указанным адресом электронной почты incorptoday[@]gmail.com.

В этом разделе основное внимание уделяется эволюции базовой инфраструктуры DSLRoot и изменениям в организации хостинга.

Ecatel (он же IP Volume, 2012–2022)

С 2012 года по август 2022-го DSLRoot размещался на IP-адресе 93.174.90[.]66, который принадлежал AS 202425 (IP Volume) — ранее он был связан с Ecatel, печально известным «пуленепробиваемым» хостинг-провайдером. После закрытия Ecatel из-за действий правоохранительных органов его инфраструктура перешла под управление различных компаний-правопреемников, включая IP Volume, Novogara и Quasi Network Ltd.

За это время под брендом DSLRoot, привязанным к вышеупомянутому IP-адресу, были размещены как минимум четыре других бренда:

Код:

residential-ip[.]com

4groot[.]com

proxyrental[.]net

proxysource[.]netHivelocity (с 2019 года по настоящее время)

Впоследствии DSLRoot перешел на инфраструктуру AS40244 (Turnkey Internet LLC, работающая под брендом Hivelocity), используя IP-адрес 208.85.1[.]164, который, по оценкам, является арендованным выделенным сервером. С 2019 года на этом сервере размещались дополнительные бренды DSLRoot, а в 2023 году на эту инфраструктуру была перенесена основная панель управления DSLRoot.

На IP-адресе 208.85.1[.]164 также размещены дополнительные сервисы, предположительно связанные с DSLRoot, в том числе instantvirtualcreditcards[.]com — эксклюзивный биткоин-сервис VCC, ранее размещавшийся на IP Volume на 93.174.90[.]64, и regacard[.]com, который, предположительно, связан с сервисом VCC.

Сеть

DSLRoot управляет распределенной сетью резидентных прокси-серверов, использующих ADSL-соединения в нескольких штатах США. Сервис предоставляет клиентам прямой доступ к резидентным IP-адресам через прокси-соединения по протоколу SOCKS5. Большинство прокси-серверов работают на порту 3129 без аутентификации.

Клиент

DSLRoot предоставляет клиентам специализированное программное обеспечение для управления браузером. Клиентское программное обеспечение написано на Delphi и создается индивидуально для каждого пользователя с указанием его идентификатора в DSLRoot. По этой причине мы не можем предоставить хэш SHA-256 из соображений безопасности.

Клиентское программное обеспечение работает по стандартизированному процессу, призванному упростить использование прокси для конечных пользователей:

1. Программа создает локальный SOCKS5-сервер на адресе 127.0.0.1:3129, который подключается к выбранному публичному IP-адресу прокси-сервера.

2. Программа запускает предварительно настроенный экземпляр браузера (Edge, Chrome или Firefox) со встроенными настройками прокси-сервера.

3. Весь трафик браузера автоматически направляется через локальный сервер SOCKS5, который перенаправляет соединения на выбранную конечную точку DSLRoot.

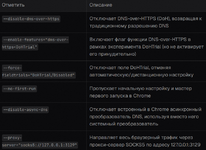

Для браузеров на основе Chromium в DSLRoot реализованы специальные флаги командной строки для использования функций прокси и отключения определенных возможностей:

Флаги конфигурации DNS, по всей видимости, предназначены для предотвращения утечек DNS, которые могут раскрыть реальное местоположение пользователей в обход прокси-инфраструктуры.

Аппаратные Устройства

Компании Infrawatch не удалось получить одно из физических устройств, однако пользователь форума в открытом доступе описал его в своем посте:

«На самом деле это просто два ноутбука, подключенных к модему, который, в свою очередь, подключен к DSL-порту в стене. Когда я открываю компьютер, то вижу, что у них какое-то кастомное приложение, которое запускает несколько командных строк. Судя по тому, что я вижу, они устанавливают соединения».

Компания Infrawatch успешно получила образец программного обеспечения прокси-сервера DSLRoot с хешем SHA-256: 042a8fa307e585952ada30070a2aa5606a9a8fbdf7c9f15d50753fcf33736bc9.

Статический анализ выявил несколько ключевых особенностей работы жилой инфраструктуры DSLRoot. Используя информацию, полученную в результате реверс-инжиниринга программного обеспечения, мы смогли воспроизвести вероятную схему, которую можно увидеть на рисунке 3:

Технический Обзор

Программное обеспечение предназначено для работы в системах Windows и, по всей видимости, является управляющей программой, установленной на ноутбуках в рамках распределенной сети DSLRoot. Двоичный файл, написанный на Delphi и имеющий внутреннее название DSLPylon, скорее всего, был скомпилирован на компьютере с русской раскладкой клавиатуры, о чем свидетельствует свойство PE-ресурса RUSSIAN.

Первоначальное исполнение и коммуникация

После запуска DSLPylon связывается с сервером управления DSLRoot по адресу http[:]//internal.to.proxysource[.]net/available.txt для проверки подключения. После успешного установления соединения он без аутентификации настраивает прокси-серверы SOCKS5 и HTTP на жестко заданных портах (в основном 3129 и 110), а затем регистрируется в инфраструктуре управления, отправляя следующие данные:

* Жестко закодированный ADSL UUID

* Информация о местном часовом поясе

* Тип подключения ADSL (внутренний идентификатор)

* Доступная системная память

* Внутренний идентификатор версии

Механизмы управления роутером и модемом

Анализ функциональности DSLPylon показал, что с его помощью можно удаленно управлять сетевым оборудованием различных производителей. Программное обеспечение использует эксплойты для конкретных производителей и жестко заданные учетные данные администратора, что позволяет предположить, что DSLRoot предварительно настраивает оборудование перед развертыванием.

Кроме того, DSLPylon выполняет пересчет устройств в сети, чтобы определить поддерживаемые модемы, что потенциально расширяет возможности таргетинга за пределы основного интернет-соединения.

Модемы ARRIS/Motorola: DSLPylon (намеренно или случайно) использует задокументированную уязвимость CSRF в модемах ARRIS Surfboard для принудительной перезагрузки и изменения конфигурации без аутентификации.

Оборудование Belkin: Программное обеспечение включает в себя клиентскую функцию SOAP для взаимодействия с модемами Belkin с помощью команд UPnP:

Код:

<?xml version="1.0" encoding="utf-8"?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"> <s:Body> <u:SetBinaryState xmlns:u="urn:Belkin:service:basicevent:1"> <BinaryState>1</BinaryState> </u:SetBinaryState> </s:Body></s:Envelope>Модемы D-Link: прямые HTTP-запросы к диагностическим интерфейсам приводят к перезагрузке системы:

Код:

192.168.1.1/diagnostics.cgi?hd_syslog=1&todo=resОбщая/OEM-прошивка: для ASUS и других брендов, использующих общую OEM-прошивку:

Код:

192.168.100.1/reset.htm?&reset_modem=Restart%20CИнтеграция с мобильной сетью

DSLPylon включает в себя интеграцию с Android Debug Bridge (ADB) для управления подключенными устройствами Android, что соответствует дополнительным предложениям DSLRoot по использованию прокси-серверов 4G на их сайте. При обнаружении подключенных устройств Android программное обеспечение выполняет команды для управления сотовой связью.

Код:

su -c service call connectivity 33 i32 1

su -c settings put global airplane_mode_on 1

su -c am broadcast -a android.intent.action.AIRPLANE_MODE --ez state trueРотация IP - адресов

DSLPylon принудительно меняет IP-адрес, используя стандартную процедуру управления арендой DHCP от интернет-провайдера. При перезагрузке или принудительной перезагрузке бытовых модемов они теряют текущую аренду DHCP и во время загрузки должны заново согласовывать условия с DHCP-сервером интернет-провайдера.

По умолчанию интервал вращения составляет 30 минут. В двоичном файле на этом таймфрейме сервер управления настраивает следующие поля:

* SchAvalFrom и SchAvalTo определяют рабочие окна для ротации IP-адресов

* SchIdleTime — минимальное время простоя до начала ротации

Большинство интернет-провайдеров, обслуживающих частных пользователей, имеют большие пулы динамических IP-адресов и используют алгоритмы балансировки нагрузки, которые распределяют адреса по доступным диапазонам. Когда модем после перезагрузки отправляет пакет DHCP DISCOVER, DHCP-сервер интернет-провайдера обычно назначает доступный адрес из пула, а не резервирует предыдущий. Такое поведение особенно характерно для провайдеров кабельного и DSL-интернета, которые обслуживают десятки тысяч частных клиентов в регионах.

Рекомендации по избыточному выделению аппаратных ресурсов

Конфигурация из двух ноутбуков, описанная пользователем, выглядит избыточной для базовой ротации IP-адресов на основе протокола DHCP и прокси-сервисов SOCKS5, с которыми могли бы эффективно справляться одноплатные компьютеры, например устройства Raspberry Pi. Учитывая предполагаемое участие операторов в различных сомнительных видах интернет-маркетинга, назначение избыточных мощностей остается неясным.

Оценка

По данным Infrawatch, с высокой долей вероятности можно утверждать, что DSLRoot управляет распределенной сетью резидентных прокси-серверов в инфраструктуре США, используя оборудование, развернутое как минимум в 20 штатах. Сетью управляет гражданин Беларуси, проживающий в Минске и Москве, что является важным географическим наблюдением, позволяющим понять, где находятся устройства оператора в США.

Индикаторы компромисса

Исследование Infrawatch дает представление о масштабах и глубине нашего мониторинга, охватывающего до 140 миллионов IP-адресов в день, в том числе адреса жилых прокси-серверов, вредоносных программ и фишинговых сетей. Для исследователей и специалистов по безопасности, которым нужна действительно полезная информация, мы приводим ниже IP-адреса DSLRoot.

Чтобы получать непрерывную аналитическую информацию в режиме реального времени о таких сетях резидентных прокси, как DSLRoot, мы настоятельно рекомендуем вам зарегистрироваться в нашей бета-версии до ее закрытия.

Код:

174.21.141[.]184

174.21.142[.]68

174.21.69[.]216

174.21.77[.]44

174.21.93[.]136

174.24.85[.]141

174.24.93[.]125

174.27.15[.]121

174.27.172[.]22

174.27.184[.]26

174.27.185[.]147

174.27.2[.]170

174.27.21[.]3

174.27.22[.]234

174.27.6[.]115

174.27.68[.]63

174.27.7[.]237

174.27.93[.]125

174.27.93[.]126

184.99.16[.]19

184.99.17[.]136

184.99.24[.]110

184.99.30[.]207

184.99.31[.]87

184.99.38[.]143

199.16.55[.]252

50.126.136[.]30

63.153.130[.]10

63.153.136[.]245

63.153.141[.]231

63.153.155[.]145

63.153.159[.]36

63.153.176[.]21

63.153.176[.]7

63.155.123[.]193

63.155.123[.]194

63.155.32[.]13

63.155.38[.]5

63.155.45[.]252

63.155.46[.]252

63.155.50[.]20

63.155.51[.]104

63.155.55[.]56

63.155.60[.]236

63.155.63[.]193

63.227.244[.]12

65.101.169[.]225

65.128.42[.]184

65.128.42[.]185

67.2.165[.]121

67.2.192[.]114

67.2.213[.]117

67.2.217[.]74

67.2.221[.]186

67.2.248[.]109

67.2.248[.]148

67.42.78[.]217

70.59.195[.]250

70.59.205[.]232

71.212.151[.]54

71.212.157[.]54

75.162.12[.]7

75.162.24[.]117

75.162.3[.]165

75.162.4[.]210

75.162.61[.]0

75.162.61[.]135

75.162.61[.]34

75.162.61[.]45

75.162.61[.]66

75.162.61[.]7

75.162.61[.]72

75.162.61[.]93

75.162.61[.]99

75.168.114[.]23

75.168.114[.]231

75.168.115[.]198

75.168.115[.]230

75.168.116[.]30

75.168.116[.]48

75.168.128[.]249

75.168.143[.]54

75.168.148[.]253

75.168.150[.]247

75.168.152[.]142

75.168.154[.]228

75.168.156[.]46

75.168.82[.]162

174.21.130[.]228

174.21.135[.]74

174.21.139[.]120

174.21.65[.]156

174.21.67[.]136

174.21.68[.]182

174.24.125[.]142

174.24.125[.]185

174.24.125[.]91

174.24.126[.]156

174.24.69[.]61

174.24.71[.]223

174.24.75[.]254

174.24.81[.]236

174.27.164[.]234

174.27.166[.]40

174.27.169[.]221

174.27.174[.]36

174.27.175[.]118

174.27.23[.]138

174.27.27[.]153

174.27.8[.]191

174.27.84[.]225

184.99.31[.]135

184.99.36[.]76

184.99.75[.]122

184.99.75[.]205

184.99.75[.]7

184.99.76[.]225

184.99.76[.]29

63.153.130[.]143

63.153.138[.]236

63.153.142[.]130

63.153.143[.]146

63.153.145[.]156

63.153.165[.]108

63.153.165[.]79

63.155.36[.]199

63.155.47[.]207

63.155.47[.]23

63.155.52[.]20

63.155.55[.]243

63.155.96[.]237

63.155.96[.]240

63.155.96[.]243

63.155.96[.]245

65.128.43[.]182

67.2.176[.]236

67.2.187[.]148

67.2.189[.]159

67.2.242[.]204

67.2.242[.]214

70.59.205[.]36

71.212.33[.]239

75.161.249[.]194

75.162.13[.]166

75.162.21[.]24

75.162.23[.]82

75.162.39[.]103

75.162.39[.]106

75.162.39[.]109

75.162.39[.]111

75.162.39[.]119

75.162.39[.]42

75.162.39[.]49

75.162.39[.]51

75.162.39[.]63

75.162.39[.]96

75.162.7[.]48

75.168.133[.]228

75.168.142[.]195

75.168.144[.]123

75.168.153[.]35

75.168.65[.]203

75.168.86[.]191

75.168.86[.]247

75.168.87[.]28

75.168.87[.]3

75.168.87[.]35

75.168.87[.]61

75.168.87[.]70

75.168.87[.]71• Source: Для просмотра ссылки Войди